Na era digital de hoje, a segurança das estações de trabalho é de suma importância, especialmente para estações de trabalho de 8 canais. Como fornecedor dessas estações de trabalho de alta tecnologia, entendo a necessidade crítica de protegê -las dos ataques cibernéticos. Este blog tem como objetivo fornecer um guia abrangente sobre como garantir uma estação de trabalho de 8 canais de maneira eficaz.

Compreendendo o cenário de ameaças

Antes de investigar as medidas de segurança, é essencial entender as ameaças em potencial que as estações de trabalho de 8 canais enfrentam. Os cibernéticos - atacantes têm uma variedade de motivos, incluindo roubar dados confidenciais, interromper operações ou usar a estação de trabalho como trampolim para novos ataques.

Uma ameaça comum é malware, como vírus, vermes e troianos. O malware pode ser introduzido por meio de anexos de email infectados, sites maliciosos ou mídia removível. Uma vez instalado na estação de trabalho, ele pode roubar dados, corromper arquivos ou assumir o controle do sistema.

Outra ameaça significativa são ataques de phishing. Os invasores usam técnicas de engenharia social para induzir os usuários a revelar informações confidenciais, como senhas ou números de cartão de crédito. Os e -mails de phishing geralmente parecem ser de fontes legítimas, como bancos ou empresas bem conhecidas.

Além disso, a negação - de - Service (DOS) e ataques de negação distribuída - de - de serviço (DDoS) podem segmentar 8 estações de trabalho de canal. Esses ataques inundam a estação de trabalho com o tráfego, tornando indisponível usuários legítimos e interromper as operações comerciais.

Segurança física

A segurança física é a primeira linha de defesa para qualquer estação de trabalho. Uma estação de trabalho de 8 canais deve estar localizada em uma área segura com acesso restrito. Pode ser uma sala de servidores bloqueada ou um espaço de escritório dedicado.

Instale câmeras de segurança para monitorar a área em torno da estação de trabalho. Isso não apenas impede os ladrões em potencial, mas também fornece evidências em caso de incidente.

Use bloqueios de cabo para proteger a estação de trabalho a um objeto fixo. Isso impede que indivíduos não autorizados simplesmente pegassem a estação de trabalho e se afastem.

Inspecione regularmente a condição física da estação de trabalho. Procure sinais de adulteração, como parafusos soltos ou portas danificadas. Se algum problema for detectado, tome medidas imediatas para investigá -las e resolvê -las.

Segurança de rede

A rede que a estação de trabalho de 8 canais está conectada a desempenhar um papel crucial em sua segurança. Aqui estão algumas medidas importantes de segurança de rede:

Firewall

Instale um firewall na estação de trabalho e no perímetro da rede. Um firewall atua como uma barreira entre a rede interna e o mundo externo, bloqueando o acesso não autorizado. Configure o firewall para permitir apenas o tráfego necessário, como tráfego de e para sites e aplicativos aprovados.

Segmentação de rede

Segmento da rede para isolar a estação de trabalho de 8 canais de outras partes da rede. Isso limita o impacto potencial de um ataque cibernético. Por exemplo, se uma parte da rede estiver comprometida, é menos provável que o ataque se espalhe para a estação de trabalho.

Segurança de rede sem fio

Se a estação de trabalho estiver conectada a uma rede sem fio, verifique se a rede está usando criptografia forte, como WPA2 ou WPA3. Altere o nome de rede padrão (SSID) e a senha para valores exclusivos e complexos. Desative o WPS (configuração protegida pelo WI - FI), pois tem vulnerabilidades de segurança conhecidas.

Segurança de software

O software instalado na estação de trabalho de 8 canais deve ser mantido - para proteger contra vulnerabilidades conhecidas.

Atualizações do sistema operacional

Instale regularmente atualizações para o sistema operacional. Essas atualizações geralmente incluem patches de segurança que corrigem vulnerabilidades conhecidas. Defina o sistema operacional para baixar automaticamente e instalar atualizações sempre que possível.

Atualizações de aplicativos

Da mesma forma, mantenha todos os aplicativos instalados na estação de trabalho - até - data. Os fornecedores de software liberam frequentemente atualizações para abordar questões de segurança e melhorar o desempenho.

Software antivírus e anti -malware

Instale o antivírus respeitável e o software anti -malware na estação de trabalho. Configure o software para executar verificações regulares do sistema, incluindo varreduras completas - do sistema e monitoramento real.

Educação do usuário

Os usuários geralmente são o link mais fraco da cadeia de segurança. Educar os usuários sobre as melhores práticas de segurança é essencial para garantir uma estação de trabalho de 8 canais.

Gerenciamento de senhas

Ensine os usuários a criar senhas fortes com pelo menos 12 caracteres e incluir uma combinação de letras maiúsculas e minúsculas, números e caracteres especiais. Incentive os usuários a alterar suas senhas regularmente e evitar o uso da mesma senha em várias contas.

Consciência de phishing

Treine os usuários para reconhecer e -mails de phishing e evitar clicar em links ou baixar anexos de fontes desconhecidas. Forneça exemplos de e -mails de phishing e explique como verificar a autenticidade de um email.

Hábitos de navegação seguros

Eduque os usuários sobre hábitos de navegação seguros, como evitar visitar sites não confiáveis e usar sites habilitados para HTTPs sempre que possível.

Backup de dados e recuperação

Apesar de todas as medidas de segurança, ainda há um risco de perda de dados devido a ataques cibernéticos ou outros incidentes. Implementar um plano regular de backup e recuperação de dados.

Frequência de backup

Determine uma frequência de backup apropriada com base na importância dos dados. Para dados críticos, podem ser necessários backups diários. Armazene os backups em um local seguro para proteger contra desastres físicos.

Teste de recuperação

Teste regularmente o processo de recuperação de dados para garantir que os backups possam ser restaurados com sucesso. Isso ajuda a identificar quaisquer problemas com o sistema de backup antes que ocorra um incidente mundial real.

Monitoramento de segurança e resposta a incidentes

Implemente um sistema de monitoramento de segurança para detectar e responder a possíveis ataques cibernéticos em tempo hábil.

Sistemas de detecção e prevenção de intrusões (IDPs)

Instale um IDPS na estação de trabalho e na rede. Um IDPS monitora o tráfego de rede e a atividade do sistema para sinais de acesso não autorizado ou comportamento malicioso.

Informações de segurança e gerenciamento de eventos (SIEM)

Use um sistema SIEM para coletar, analisar e correlacionar dados de segurança de várias fontes. Isso ajuda a identificar padrões e tendências que podem indicar um ataque cibernético.

Plano de resposta a incidentes

Desenvolva um plano de resposta a incidentes que descreve as etapas a serem tomadas em caso de ataque cibernético. O plano deve incluir procedimentos para conter o ataque, investigar o incidente e restaurar operações normais.

Conclusão

A garantia de uma estação de trabalho de 8 canais da Cyber - ataques requer uma abordagem multi -camada que inclua segurança física, segurança de rede, segurança de software, educação do usuário, backup e recuperação de dados e monitoramento de segurança. Ao implementar essas medidas, você pode reduzir significativamente o risco de um cibernético e proteger seus valiosos dados e operações comerciais.

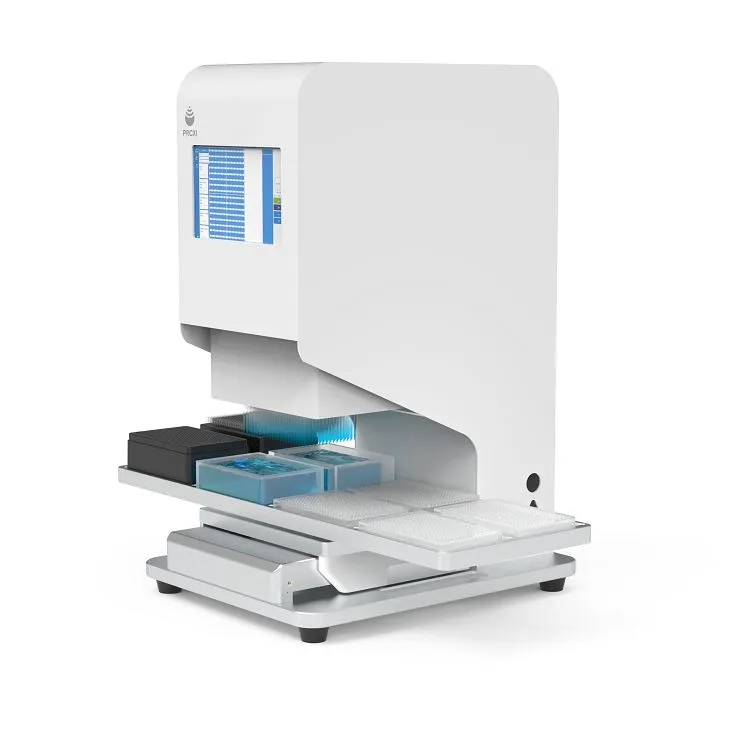

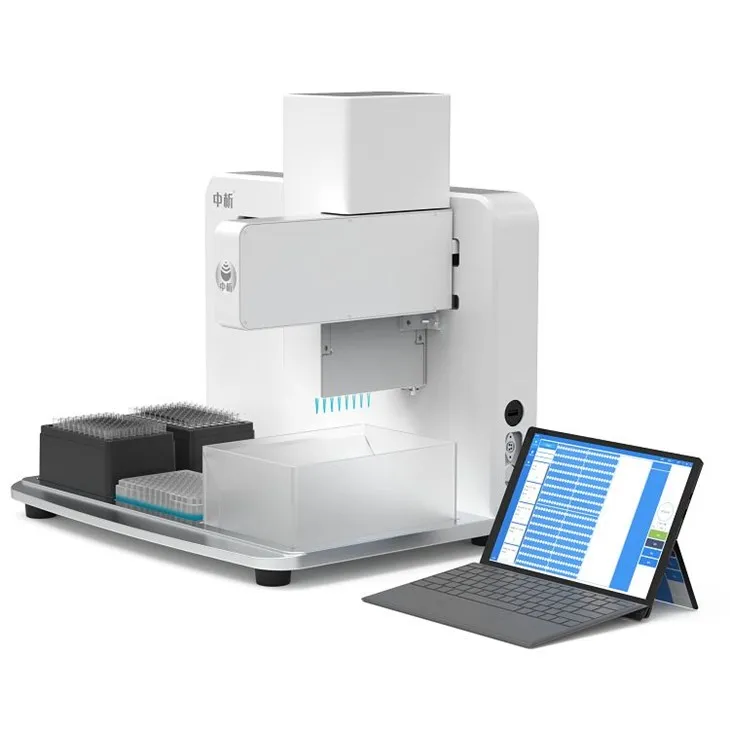

Se você estiver interessado em aprender mais sobre nossas 8 estações de trabalho de canal ou precisar de assistência com a segurança da estação de trabalho, não hesite em entrar em contato conosco para compras e discussões adicionais. Também oferecemos produtos relacionados, comoEnsaios de celular Estação de trabalho, Assim,Estações de trabalho em crescimento de células, eEstação de trabalho de triagem de drogas de alta taxa de transferência.

Referências

- "Segurança cibernética: protegendo as informações em uma era digital", de Michael Gregg.

- "Essentials de segurança de rede: aplicativos e padrões", de Douglas Comer.

- "Hacking Exposed: Secrets & Solutions de Segurança de Rede", de Stuart McClure, Joel Scambray e George Kurtz.